Claude Code 源码泄露事件:一个低级错误引发的全球程序员狂欢

Claude Code 源码泄露事件:一个低级错误引发的全球程序员狂欢

蔡坨坨转载请注明出处❤️

作者:测试蔡坨坨

原文链接:caituotuo.top/b2f9a031.html

你好,我是测试蔡坨坨。

今晚刷到一条消息,我以为是愚人节提前玩笑——Claude Code 源码泄露了。点进去看,是真的。

Anthropic 发 npm 包的时候,没把 .map 文件过滤掉,就这么带出去了。年化收入超 25 亿美金的产品,就这样被人从 node_modules 里把源码还原出来了。

发生了什么?

做过前端或者了解 Node.js 生态的同学都知道,.map 文件(Source Map)是调试用的。它记录了压缩/混淆代码和原始代码之间的映射关系,本来只该存在于开发环境里。

正常发 npm 包,这类文件是要排除掉的。

但 Claude Code 这次发包,把 .map 文件也带上了。一个 57MB 的 cli.js.map,里面藏着 4756 个源文件的完整内容——其中 1906 个是 Claude Code 自身的 TypeScript/TSX 源码,剩下 2850 个是 node_modules 依赖。

任何人只要下载这个 npm 包,就能用现成的工具把源码还原出来。混淆等于没混淆,”闭源”等于没闭源。

代码:https://pub-aea8527898604c1bbb12468b1581d95e.r2.dev/src.zip

几个小时之内,还原后的代码就被上传到了 GitHub,地址是 https://github.com/instructkr/clawd-code,短时间内冲到 9.9k star。全球程序员开始疯狂 fork、star、阅读、分析。

泄露的是什么,不是什么?

这里有个值得澄清的地方:泄露的是产品实现层,不是 Claude 模型本身。

你不会从这份代码里拿到 Claude Opus 或 Sonnet 的模型权重。泄露的是 Claude Code 这套”AI 编程代理 CLI 系统”的工程实现——它怎么读取代码库、怎么调用模型、怎么调工具、怎么管理权限、怎么编排子代理、怎么在终端里完成整套开发流程。

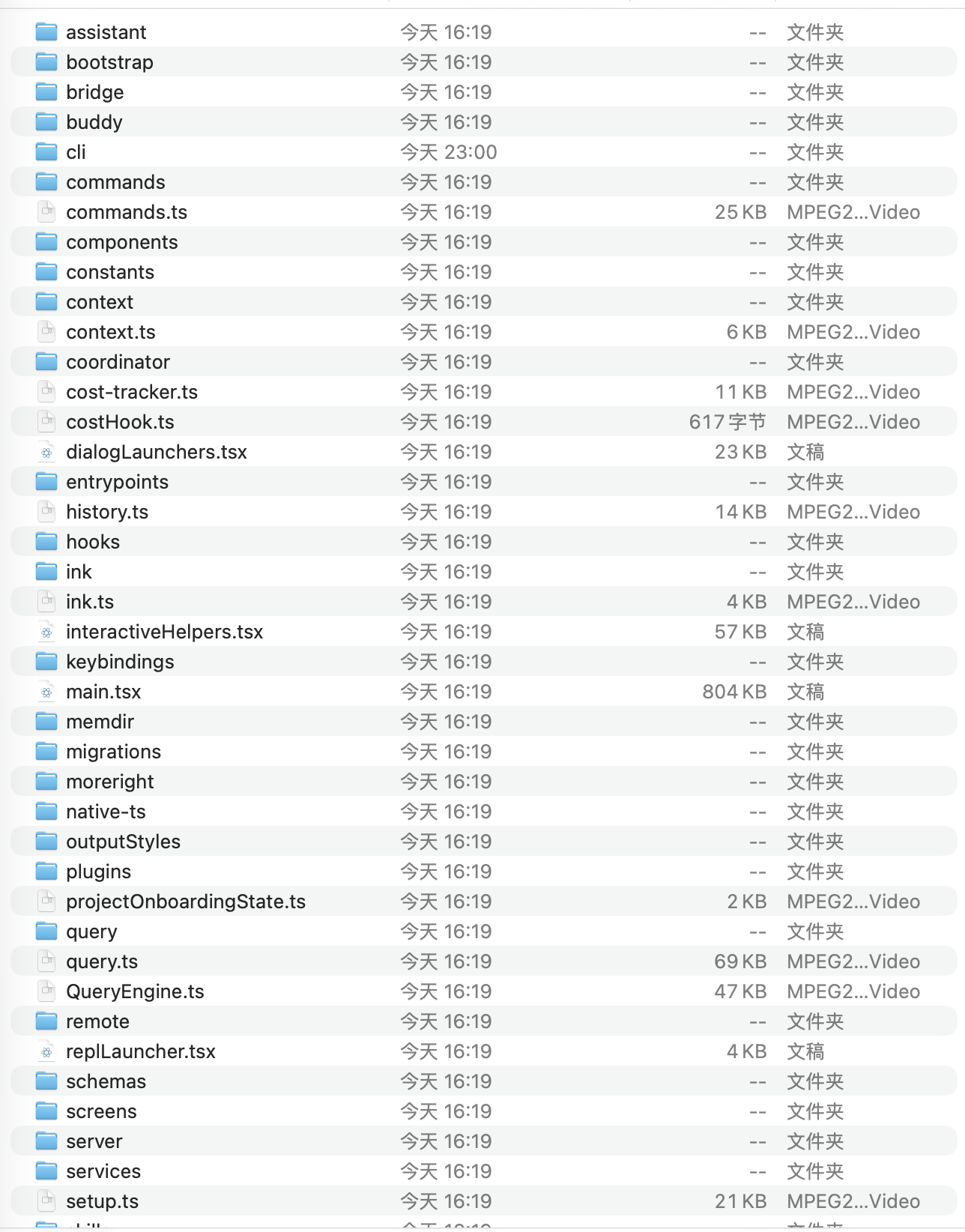

从已知的目录结构来看,外界现在能看到的模块大致包括:CLI 入口、命令注册、工具注册、LLM 查询引擎、上下文收集、成本跟踪等。另有拆解仓库指出,内部还包含 40 多个工具、多代理编排系统,以及一个用于后台记忆整理的引擎。

架构层面,Claude Code 这套东西确实完整:多 Agent 协作、MCP 协议集成、LSP 语言服务器、Skill 技能系统、插件扩展机制。大多数 AI 创业公司可以基于这套代码构建自己的产品了。

一个本可以避免的错误

这个问题完全可以在发包前拦住。大概流程是:

- 本地跑

npm pack预览打包内容 - 检查

.npmignore或package.json里的files字段 - CI/CD 流程中加一步产物校验,扫描是否包含

.map等不应暴露的文件

任何一步到位,这个问题都不会发生。

但就是没做,或者做了没拦住。

草台班子不是小公司的专利,顶级公司也会犯最基础的错误。 年化 25 亿美金的产品,发个包把 Source Map 带出去了。

源码里还藏着什么彩蛋?

社区当然不会只看架构。有人在源码里发现了一个没有公开的功能:电子宠物系统。

18 个物种、稀有度等级、闪光变体、详细的属性统计,整套系统完整内置在 Claude Code 的代码里,但从来没有向用户开放过。功能开发好了,还没决定什么时候上线,代码就先静静地待在那里。这次因为这个意外,它提前曝光了。

对开发者来说,这是个机会,也是个风险

先说机会。现在有一份真实的、生产级的 AI CLI 工具源码放在那里,Bun 运行时、Anthropic SDK 怎么接、权限控制怎么搞、自然语言转代码的流程,全都能看。如果你对 AI 工具的实现感兴趣,或者想自己搭一个类似的 agentic coding CLI,这份代码的参考价值很高。

再说风险。Claude Code 是本地运行在终端中的工具,直接与模型 API 通信,掌握文件编辑、命令执行、MCP 接入等高权限能力。一旦实现细节完整暴露,安全研究者和攻击者都会更容易分析其行为边界,找到可以利用的漏洞点。这是 Anthropic 真正需要担心的地方。

最后说一句

愚人节前一天发生这件事,很多人第一反应是”这是不是玩笑”。但它是真的。

代码一旦泄露,流出去就收不回来了。Anthropic 大概率会紧急撤回 npm 包、发声明,但那已经是事后处理了。

今晚,全球所有 AI 领域的开发者估计要熬夜读源码了。